疑似方正集团子公司签名泄露 遭黑客利用盗取Stea…

2018-10-24 08:43:45来源:红黑联盟 阅读 ()

一、概述

通过技术溯源发现,该病毒带有"北京方正阿帕比技术有限公司"(北大方正子公司)的数字签名:"Beijing Founder Apabi Technology Limited" ,以躲避安全软件的拦截查杀,疑似为签名泄露被黑客团伙利用,建议该公司尽快排查。

vcmlnaW5hbD0="http://www.2cto.com/uploadfile/Collfiles/20181018/20181018165842818.png" src="http://www.2cto.com/uploadfile/Collfiles/20181018/20181018165842818.png" />

"火绒产品(个人版、企业版)"最新版即可查杀该病毒。

二、样本分析

近期,火绒截获到病毒文件带有"Beijing Founder Apabi Technology Limited"签名(北京方正阿帕比技术有限公司),系北大方正集团有限公司子公司,病毒数字签名可以验证通过。如下图所示:

病毒数字签名

病毒数字签名

病毒数字签名

病毒运行后通过访问C&C服务器下载下载器病毒(Linking.exe和calc.exe)至本地执行,运行后会启动svchost.exe进程进行注入,被注入svchost.exe进程分别会执行不同的恶意代码逻辑。恶意代码逻辑分别包括:盗取steam账号、利用本地会话劫持强行添加QQ好友和转发QQ空间日志。病毒执行恶意行为后进程树状态,如下图所示:

病毒执行后进程树

盗取steam账号

病毒会不断搜索steam登录窗口,当搜索到steam登录窗口后,释放cuic.dll并将该动态库注入到steam.exe进程中。相关代码逻辑,如下图所示:

注入steam.exe

被注入的恶意代码(cuic.dll),首先会循环检测SteamUI.dll是否已经成功加载。如果成功加载,则会通过获取控件数据的方法获取用户登录信息。如下图所示:

循环检测SteamUI.dll

比较控件名称相关代码,如下图所示:

比较Steam_GetTwoFactorCode_EnterCode控件名称

恶意代码相关数据,如下图所示:

恶意代码相关数据

强行QQ好友推广

该部分病毒代码执行后,会通过本地的QQ快捷登录信息获取临时登录凭证进行会话劫持,之后强行使用用户QQ执行添加指定QQ好友、强行转发QQ空间日志。相关代码,如下图所示:

强行添加QQ好友

强行转发QQ空间日志相关代码,如下图所示:

强行转发QQ空间日志

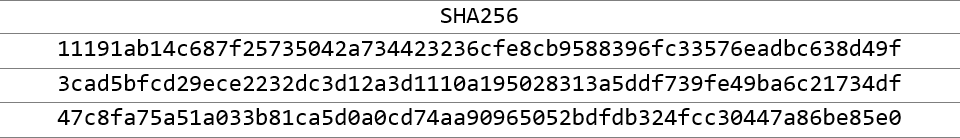

三、附录

样本SHA256:

标签:

版权申明:本站文章部分自网络,如有侵权,请联系:west999com@outlook.com

特别注意:本站所有转载文章言论不代表本站观点,本站所提供的摄影照片,插画,设计作品,如需使用,请与原作者联系,版权归原作者所有

- 瑞银与微软达成合作 将把数据迁入微软云端 2019-01-01

- 疑似“海莲花”组织早期针对国内高校的攻击活动分析 2018-10-24

- Kronos银行木马被发现,疑似新版Osiris木马 2018-10-24

- 某酒店集团5亿条信息泄露之后 2018-09-05

IDC资讯: 主机资讯 注册资讯 托管资讯 vps资讯 网站建设

网站运营: 建站经验 策划盈利 搜索优化 网站推广 免费资源

网络编程: Asp.Net编程 Asp编程 Php编程 Xml编程 Access Mssql Mysql 其它

服务器技术: Web服务器 Ftp服务器 Mail服务器 Dns服务器 安全防护

软件技巧: 其它软件 Word Excel Powerpoint Ghost Vista QQ空间 QQ FlashGet 迅雷

网页制作: FrontPages Dreamweaver Javascript css photoshop fireworks Flash