问:

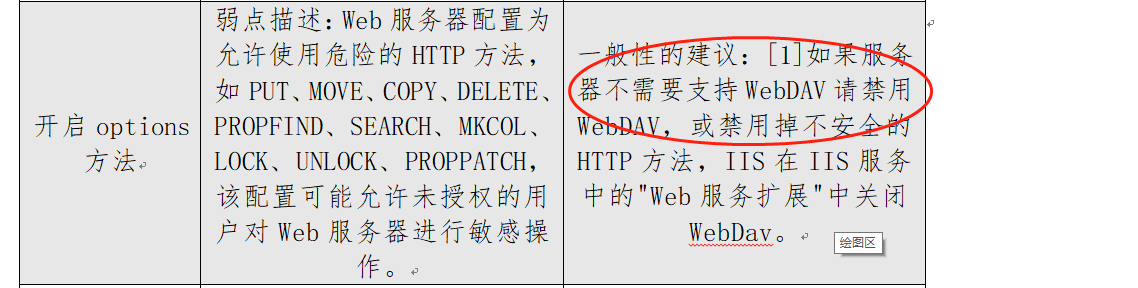

漏洞类型漏洞描述修复建议开启options方法弱点描述:Web服务器配置为允许使用危险的HTTP方法,如PUT、MOVE、COPY、DELETE、PROPFIND、SEARCH、MKCOL、LOCK、UNLOCK、PROPPATCH,该配置可能允许未授权的用户对Web服务器进行敏感操作。一般性的建议:[1]如果服务器不需要支持WebDAV请禁用WebDAV,或禁用掉不安全的HTTP方法,IIS在IIS服务中的\”Web服务扩展\”中关闭WebDav。请问下这个可否关闭?,如果服务器不需要支持WebDAV请禁用WebDAV,或禁用掉不安全的HTTP方法,IIS在IIS服务中的\”Web服务扩展\”中关闭WebDav。

答:您好,您当前账号下有一个主机,但主机是linux系统,并非iis。禁用危险方法可以参考:https://blog.mydns.vip/1304.html 请参考linux方法,非常感谢您长期对我司的支持!

问:漏洞类型

漏洞描述修复建议Html form表单没有CSRF防护CSRF(Cross-site request forgery跨站请求伪造,也被称成为“one click attack”或者session riding,通常缩写为CSRF或者XSRF,是一种对网站的恶意利用。WebScan发现一个HTML表单没有明显的反CSRF保护。验证此表格是否需要防CSRF保护,必要时实施CSRF对策。会话Cookie中缺少HttpOnly属性弱点描述:在应用程序测试过程中,检测到所测试的Web应用程序设置了不含“HttpOnly”属性的会话cookie。由于此会话cookie不包含“HttpOnly”属性,因此注入点的恶意脚本可能访问此cookie,并窃取它的值。任何存储在会话令牌中的信息都可能被窃取,并在稍后用于身份盗窃或用户伪装。参考链接:https://www.owasp.org/index.php/HttpOnly一般性的建议:[1]基本上,cookie的唯一必需属性是“name”字段,必须设置“HttpOnly”属性,才能防止会话cookie被脚本访问。这个第二点 以前记得你们改过,怎么公安又提出这个问题了!你们以前在.htaccess 文件里面配置过此条

<IfModule mod_headers.c>Header set X-Frame-Options \”SAMEORIGIN\”Header always edit Set-Cookie (.*) \”$1; HTTPOnly\”</IfModule>

问:我知道是linux ,就是linux如何禁用WebDAV

问:本地网监用扫描器检查网站漏洞,其中一条是启用了 WebDAV。

我要如何才能关闭WebDAV?

答:您好,在您web.config里面添加了这段移除WebDAV代码,请再核实,非常感谢您长期对我司的支持!