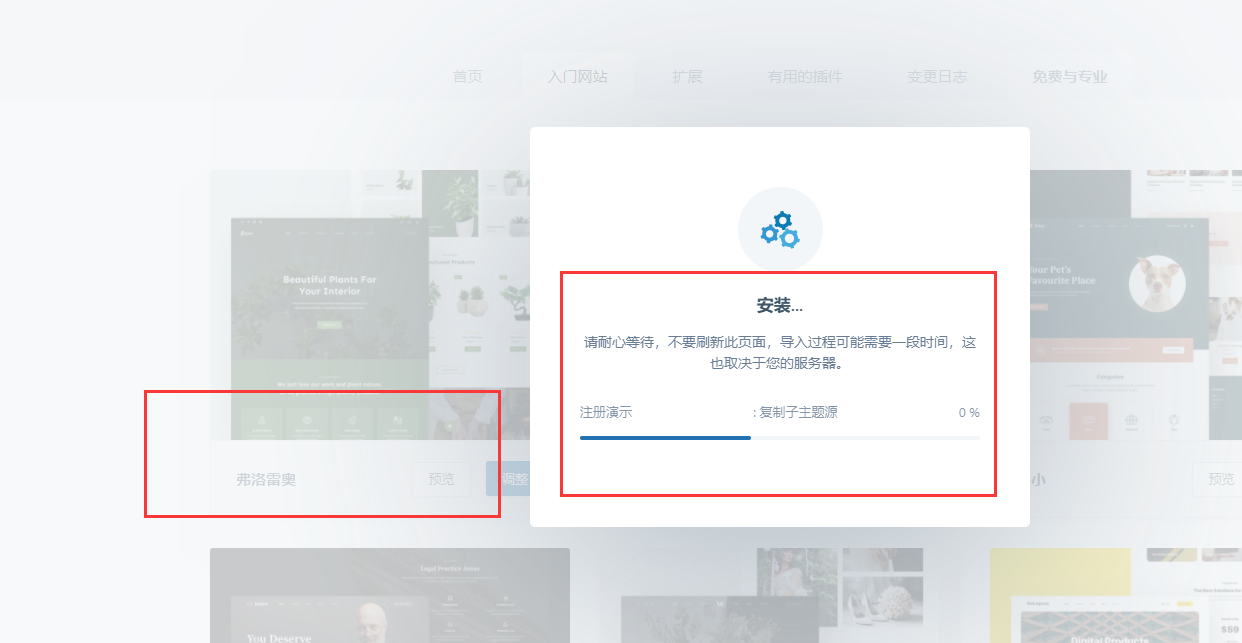

问:WordPress下,父主题Astra安装后,安装子主题长时间安装不了,卡壳了,麻烦您们处理,谢谢 域名后台地址:http://st.ksdsyxc.com/wp-/用户名:**********密码:**********,WordPress下,安装父主题Astra后,安装子主题超20分钟安装不了

问:blocksy 这是父主题名称,不是Astra

答:您好,检查部分主题是在海外网站,所以安装容易失败,目前我司测试安装成功了,请再查看一下,非常感谢您长期对我司的支持!

问:不是Astra,是主题,在安装子主题

问:相关域名:st.ksdsyxc.com客服对象:1016 秦容娟问题描述:下,父主题安装后,安装子主题长时间安装不了,卡壳了,麻烦您们处理,谢谢 域名后台地址:http://st.ksdsyxc.com/wp-/用户名:**********密码:**********://www.west.cn/manager/questionnew/index.asp

会不会服务器响应时间问题

问:

答:您好,请勿重复提交工单,相同问题已经在另外工单中处理了,非常感谢您长期对我司的支持!

问:导入mysql数据库失败,数据库:,导入文件:/www/270395_all.sql。

答:您好,已导入,并修改了config.php中数据库连接信息,目前访问有报错以及页面调用的是https链接导致无法加载,请检查调整,非常感谢您长期对我司的支持!

问:mysql数据库导入失败,数据库名称 ,文件 /www/270403_all.sql

答:您好,

/www/270403_all.sql 已经帮您导入成功了,您现在核实看看。

数据库中有25张表,非常感谢您对我司的支持,谢谢!

问:空间读写权限麻烦开启一下,后台提示验证码错误

答:您好,

您现在测试看看是否正常,如果还是有问题请提供下登录账号密码我们测试看看。

非常感谢您对我司的支持,谢谢!

问:服务器IP: 127.0.0.1:22000 服务器用户名:**********服务器初始密码:**********

答:您好,

问:您好,我们今天收到当地对于网站的检测,说是有漏洞,类似这样的问题我们怎么处理,里面有具体问题,您给看看回复下,多谢!序号网站域名或IP信息IP地址端口协议服务漏洞名称风险等级漏洞CVE编号漏洞描述整改建议1www.rzruitong.com127.0.0.11TCPftp远程主机允许使用未加密FTP协议 【原理扫描】低漏洞暂无CVE编号远程主机的FTP服务允许使用未加密FTP。这可能会给攻击者泄露信息。NSFOCUS建议您采取以下措施以降低威胁:

通过AUTH TLS开启FTPS2www.rzruitong.com127.0.0.11TCPftpFTP服务器版本信息可被获取(CVE低CVE远程FTP服务允许远程攻击者获得FTP的具体信息,如版本号等。这可能泄漏给攻击者一些额外的信息,例如:攻击者可以根据版本号来猜测系统类型以及是否存在安全问题,以便进一步发动攻击。NSFOCUS建议您采取以下措施以降低威胁:

* 修改源代码或者配置文件改变缺 溢出漏洞(CVE高 MySQL 是美国甲骨文(Oracle)公司的一款关系型数据库。

MySQL 存在输入验证错误漏洞,该漏洞的存在是由于在MySQL服务器的Server: (OpenSSL)组件中输入验证不正确。远程特权用户可以利用此漏洞获取敏感信息的访问权。该漏洞允许远程特权用户访问敏感信息。厂商补丁:

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://xxxxxxxx.xxxxx.xxxxxOracle MySQL 安全漏洞(CVE中 MySQL是美国甲骨文(Oracle)公司的一套开源的关系数据库管理系统。MySQL 是其中的一个数据库服务器组件。

Oracle MySQL中的MySQL 5.7.30及之前版本和8.0.20及之前版本的Server: 组件存在安全漏洞。攻击者可利用该漏洞造成拒绝服务(挂起或频繁崩溃),影响数据的可用性。厂商补丁:

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://xxxxxxxx.xxxxx.xxxxxOracle MySQL 安全漏洞(CVE中 MySQL是美国甲骨文(Oracle)公司的一套开源的关系数据库管理系统。MySQL 是其中的一个数据库服务器组件。

Oracle MySQL中的MySQL 5.6.48及之前版本、5.7.30及之前版本和8.0.20及之前版本的Server: Schema组件存在安全漏洞。攻击者可利用该漏洞未授权读取数据,影响数据的保密性。厂商补丁:

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://xxxxxxxx.xxxxx.xxxxxOracle MySQL 安全漏洞(CVE中 MySQL是美国甲骨文(Oracle)公司的一套开源的关系数据库管理系统。MySQL 是其中的一个数据库服务器组件。

Oracle MySQL中的MySQL 5.7.30及之前版本和8.0.20及之前版本的Server: Auth组件存在安全漏洞。攻击者可利用该漏洞未授权更新、插入或删除数据,影响数据的完整性。厂商补丁:

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://xxxxxxxx.xxxxx.xxxxxOracle MySQL server=demo安全漏洞(CVE中 MySQL 是美国甲骨文(Oracle)公司的一款关系型数据库。

Oracle MySQL server=demo及之前版本存在安全漏洞,该漏洞允许高特权攻击者通过多种协议进行网络访问,从而危害MySQL Server。成功地攻击此漏洞可能导致未经授权的能力导致MySQL 挂起或频繁重复崩溃(完整的DOS),以及未经授权的更新,插入或删除对某些MySQL 可访问数据的访问。厂商补丁:

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://xxxxxxxx.xxxxx.xxxxxOracle MySQL Server: Security: LDAP Auth 安全漏洞(CVE中 MySQL 是美国甲骨文(Oracle)公司的一款关系型数据库。

Oracle MySQL Server: Security: LDAP Auth 5.7.31 及之前版本,8.0.21 及之前版本存在安全漏洞,该漏洞允许低特权攻击者通过多种协议进行网络访问,从而危害MySQL Server。成功攻击此漏洞可能导致对关键数据的未经授权的访问或对所有MySQL 可访问数据的完全访问。厂商补丁:

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://xxxxxxxx.xxxxx.xxxxxOracle MySQL Server/MariaDB 安全漏洞(CVE中 MySQL 是美国甲骨文(Oracle)公司的一款关系型数据库。

Oracle MySQL InnoDB 5.7.31及之前版本,8.0.21及之前版本,MariaDB 10.5.7之前版本, 10.4.16之前版本, 10.3.26之前版本, 10.2.35之前版本存在安全漏洞,该漏洞允许高特权攻击者通过多种协议进行网络访问,从而危害MySQL Server。成功攻击此漏洞可能导致未经授权的能力导致MySQL服务器挂起或频繁重复发生崩溃(完整的DOS)。厂商补丁:

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://www.oracle.com//cpuoct2020.html

https://xxxxxxxx.xxxxx.xxxxxOracle MySQL Server/MariaDB 拒绝服务漏洞(CVE中 MySQL 是美国甲骨文(Oracle)公司的一款关系型数据库。

Oracle MySQL Server: FTS 5.7.31及之前版本, 8.0.21及之前版本,MariaDB 10.5.7之前版本, 10.4.16之前版本, 10.3.26之前版本, 10.2.35之前版本存在安全漏洞,该漏洞允许高特权攻击者通过多种协议进行网络访问,从而危害MySQL Server。成功攻击此漏洞可能导致未经授权的能力导致MySQL服务器挂起或频繁重复发生崩溃(完整的DOS)。厂商补丁:

Oracle

——

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://www.oracle.com//cpuoct2020.html

Mariadb

——

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://xxxxxxxx.xxxxx.xxxxxOracle MySQL InnoDB 安全漏洞(CVE中 MySQL 是美国甲骨文(Oracle)公司的一款关系型数据库。

Oracle MySQL InnoDB 5.7.31 及之前版本, 8.0.21 及之前版本存在安全漏洞,该漏洞允许低特权攻击者通过多种协议进行网络访问,从而危害MySQL Server。成功攻击此漏洞可能导致未经授权的能力导致MySQL服务器挂起或频繁重复发生崩溃(完整的DOS)。厂商补丁:

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://xxxxxxxx.xxxxx.xxxxxOracle MySQL 安全漏洞(CVE中 MySQL 是美国甲骨文(Oracle)公司的一款关系型数据库。

Oracle MySQL Server: Security: LDAP Auth 5.7.31及之前版本, 8.0.21及之前版本存在安全漏洞,该漏洞允许高特权攻击者通过多种协议进行网络访问,从而危害MySQL Server。成功利用此漏洞可能导致MySQL服务器挂起或频繁重复发生崩溃(完整的DOS)。厂商补丁:

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://xxxxxxxx.xxxxx.xxxxxOracle MySQL 安全漏洞(CVE中 MySQL 是美国甲骨文(Oracle)公司的一款关系型数据库。

Oracle MySQL server=demo及之前版本, 8.0.21及之前版本存在安全漏洞,该漏洞允许高特权攻击者通过多种协议进行网络访问,从而危害MySQL Server。厂商补丁:

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://xxxxxxxx.xxxxx.xxxxxOracle MySQL Server/MariaDB Server: FTS组件拒绝服务漏洞(CVE中 MySQL 是美国甲骨文(Oracle)公司的一款关系型数据库。

Oracle MySQL server=demo及之前版本, 5.7.31 及之前版本, 8.0.21 及之前版本,MariaDB 10.5.7之前版本, 10.4.16之前版本, 10.3.26之前版本, 10.2.35之前版本, 10.1.48之前版本存在安全漏洞,该漏洞允许低特权攻击者通过多种协议进行网络访问,从而危害MySQL Server。成功攻击此漏洞可能导致未经授权的能力导致MySQL服务器挂起或频繁重复发生崩溃(完整的DOS)。厂商补丁:

Oracle

——

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://www.oracle.com//cpuoct2020.html

Mariadb

——

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://xxxxxxxx.xxxxx.xxxxxOracle MySQL Server: 安全漏洞(CVE中 MySQL 是美国甲骨文(Oracle)公司的一款关系型数据库。

Oracle MySQL Server: 5.6.49及之前版本, 5.7.31及之前版本, 8.0.21及之前版本存在安全漏洞,该漏洞允许低特权攻击者通过多种协议进行网络访问,从而危害MySQL Server。成功攻击此漏洞可能导致未经授权的能力导致MySQL服务器挂起或频繁重复发生崩溃(完整的DOS)。厂商补丁:

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://xxxxxxxx.xxxxx.xxxxxOracle MySQL Server: Procedure 安全漏洞(CVE中 MySQL 是美国甲骨文(Oracle)公司的一款关系型数据库。

Oracle MySQL Server: Procedure 5.6.49及之前版本, 5.7.31 及之前版本, 8.0.21 及之前版本存在安全漏洞,该漏洞允许高特权攻击者通过多种协议进行网络访问,从而危害MySQL Server。成功攻击此漏洞可能导致未经授权的能力导致MySQL服务器挂起或频繁重复发生崩溃(完整的DOS)。厂商补丁:

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://xxxxxxxx.xxxxx.xxxxxOracle MySQL 授权问题漏洞(CVE中 MySQL 是美国甲骨文(Oracle)公司的一款关系型数据库。

MySQL Server: DDL 5.6.49及之前版本, 5.7.31及之前版本, 8.0.21及之前版本存在安全漏洞,该漏洞允许攻击者使高特权攻击者可以通过多种协议访问网络,从而危害MySQL Server。成功攻击此漏洞可能导致未经授权的能力导致MySQL服务器挂起或频繁重复发生崩溃(完整的DOS)。厂商补丁:

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://xxxxxxxx.xxxxx.xxxxxOracle MySQL Server/MariaDB Server: 安全漏洞(CVE中 MySQL 是美国甲骨文(Oracle)公司的一款关系型数据库。

Oracle MySQL Server: 5.6.49 及之前版本,5.7.31 及之前版本, 8.0.21 及之前版本,MariaDB 10.5.7之前版本, 10.4.16之前版本, 10.3.26之前版本, 10.2.35之前版本, 10.1.48之前版本存在安全漏洞,该漏洞允许高特权攻击者通过多种协议进行网络访问,从而危害MySQL Server。成功攻击此漏洞可能导致未经授权的能力导致MySQL服务器挂起或频繁重复发生崩溃(完整的DOS)。厂商补丁:

Oracle

——

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://www.oracle.com//cpuoct2020.html

Mariadb

——

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://xxxxxxxx.xxxxx.xxxxxOracle MySQL Server: 安全漏洞(CVE中 MySQL 是美国甲骨文(Oracle)公司的一款关系型数据库。

Oracle MySQL Server: 5.6.49及之前版本,5.7.31及之前版本,8.0.21及之前版本存在安全漏洞,该漏洞允许攻击者允许高特权攻击者通过多种协议进行网络访问,从而危害MySQL Server。成功攻击此漏洞可能导致未经授权的能力导致MySQL服务器挂起或频繁重复发生崩溃(完整的DOS)。厂商补丁:

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://xxxxxxxx.xxxxx.xxxxxOracle MySQL 安全漏洞(CVE中 MySQL是美国甲骨文(Oracle)公司的一套开源的关系数据库管理系统。MySQL 是其中的一个数据库服务器组件。

Oracle MySQL 的 MySQL 存在安全漏洞,该漏洞允许高特权攻击者通过网络访问通过多种协议危及MySQL服务器。以下产品及版本受到影响:MySQL server=demo: Optimizer–127.0.0.1, 127.0.0.1, 18c, 19c。厂商补丁:

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://xxxxxxxx.xxxxx.xxxxxOracle MySQL/MariaDB 安全漏洞(CVE中 MySQL是美国甲骨文(Oracle)公司的一套开源的关系数据库管理系统。MySQL 是其中的一个数据库服务器组件。

Oracle MySQL 存在安全漏洞,该漏洞允许通过多种协议访问网络的高特权攻击者危害MySQL服务器。以下产品及版本受到影响:以下产品及版本受到影响:MySQL server=demo, 5.7.32 and prior, 8.0.22 and prior,MariaDB 10.5.5之前版本, 10.4.14之前版本, 10.3.24之前版本, 10.2.33之前版本, 10.1.46之前版本。厂商补丁:

Oracle

—-

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://www.oracle.com//cpujan2021.html

Mariadb

——

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://xxxxxxxx.xxxxx.xxxxxOracle MySQL 安全漏洞(CVE中 MySQL是美国甲骨文(Oracle)公司的一套开源的关系数据库管理系统。MySQL 是其中的一个数据库服务器组件。

Oracle MySQL 存在安全漏洞,该漏洞允许高特权攻击者通过网络访问通过多种协议危及MySQL服务器。以下产品及版本受到影响:MySQL server=demo: Optimizer–127.0.0.1, 127.0.0.1, 18c, 19c。厂商补丁:

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://xxxxxxxx.xxxxx.xxxxxOracle MySQL/MariaDB 访问控制错误漏洞(CVE中 MySQL是美国甲骨文(Oracle)公司的一套开源的关系数据库管理系统。

Oracle MySQL 存在访问控制错误漏洞,该漏洞允许低特权的攻击者通过网络访问多种协议,危及MySQL服务器。以下产品及版本受到影响:MySQL server=demo, 8.0.22 and prior。,MariaDB 10.0.11之前版本。厂商补丁:

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://xxxxxxxx.xxxxx.xxxxxOracle MySQL 安全漏洞(CVE中 MySQL是美国甲骨文(Oracle)公司的一套开源的关系数据库管理系统。MySQL 是其中的一个数据库服务器组件。

Oracle MySQL 存在安全漏洞,该漏洞允许高特权攻击者通过网络访问通过多种协议危及MySQL服务器。以下产品及版本受到影响:MySQL server=demo: PAM Auth Plugin–127.0.0.1, 127.0.0.1, 18c, 19c。厂商补丁:

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://www.oracle.com//cpujan2021.html3

问:类似这样的

答:您好,

mysql漏洞主机是已经修复了的,Mariadb主机并未安装,非常感谢您长期对我司的支持!

问:这几个漏洞如何处理。我们如何操作,多谢!

答:您好,

这张截图中不算漏洞的,本多服务都会泄露版本信息,只能算是一个警告

其中我司测试curl查看不到服务器的版本信息的,没有问题

非常感谢您长期对我司的支持!

西部数码(west.cn)是经工信部、ICANN、CNNIC认证审批,持有ISP、云牌照、IDC、CDN、顶级域名注册商等全业务资质的正规老牌服务商,自成立至今20余年专注于域名注册、虚拟主机、云服务器、企业邮箱、企业建站等互联网基础服务!

截止目前,已经为超过2000万个域名提供了注册、解析等服务,是中国五星级域名注册注册商!已为超过50万个网站提供了高速稳定的云托管服务,获评中国最受用户喜欢云主机服务商。

西部数码提供全方位7X24H专业售后支撑,域名注册特价1元起,高速稳定云主机45元起,更多详情请浏览西部数码官网:https://www.west.cn/